Tin tặc đang nhắm vào Zoom

Mới đây nhất, ứng dụng họp trực tuyến Zoom thậm chí còn bị phát hiện tự động chuyển dữ liệu của người dùng cho Facebook khiến cho dư luận bức xúc. Trong động thái xoa dịu dư luận, Zoom có trụ sở tại Mỹ đã phải lên tiếng xin lỗi người dùng và đưa ra biện pháp khắc phục.

Trên kho ứng dụng Google Play, hiện Zoom đã đạt trên 28 triệu lượt tải về. Còn theo số liệu thống kê chính thức, Zoom hiện chiếm 20% thị phần toàn cầu về ứng dụng họp trực tuyến với hơn 12,92 triệu người dùng hoạt động hàng tháng, trở thành một trong những nền tảng họp trực trực tuyến phổ biến nhất hiện nay.

Tại Việt Nam, Zoom cùng với Teams của Microsoft là hai ứng dụng họp trực tuyến hàng đầu được nhiều người biết đến và sử dụng để tổ chức hội thảo, các cuộc họp, đào tạo... trực tuyến.

Trong khi đó, theo báo cáo của Check Point Research (tổ chức cung cấp các thông tin về các mối đe dọa không gian mạng), vừa qua đã xảy ra nhiều cuộc tấn công từ bên ngoài để nghe lén các cuộc họp, các cuộc trò chuyện riêng tư... được thực hiện thông qua ứng dụng Zoom, từ đó có khả năng dẫn đến vi phạm dữ liệu cá nhân hoặc gián điệp kinh doanh. Qua đó cho thấy, khi Zoom được sử dụng nhiều thì cũng đồng thời trở thành mục tiêu cho tin tặc nhắm đến.

4 cách phòng tránh

Trước tình hình đó, theo các chuyên gia bảo mật của VSEC, có 4 cách nếu sử dụng ứng dụng họp trực tuyến Zoom người dùng cần phải tuân thủ để tránh các nguy cơ về bảo mật.

Thứ nhất, người dùng luôn cập nhật phiên bản mới nhất, vì các bản cập nhật không chỉ bổ sung các tùy chọn và tính năng mới mà còn sửa lỗi cũng như vá các lỗ hổng bảo mật ở các phiên bản trước. Chỉ khi người dùng cập nhật phần mềm và nhận bản vá của Zoom thì các mối đe dọa ở phiên bản cũ mới có thể được giải quyết.

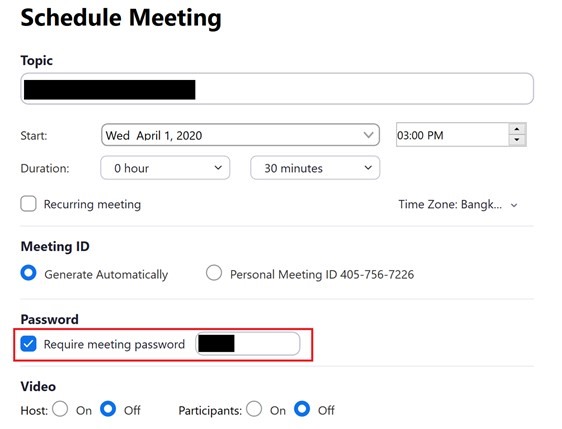

Thứ hai là cần sử dụng mật khẩu trong các cuộc họp. Theo các chuyên gia của VSEC, mỗi cuộc họp, hội thảo Zoom sẽ tạo ra một ID gồm 9-11 ký tự là các số ngẫu nhiên. Với hình thức tấn công Brute Force (kỹ thuật để thử các kết quả có thể có để dò tìm ID cuộc họp), tin tặc có thể đánh cắp các ID một cách dễ dàng và xâm nhập vào cuộc họp mà người chủ trì (host) không hề hay biết nếu host không cài đặt mật khẩu.

Thứ ba, nên sử dụng tính năng “Waiting room” để kiểm soát người tham gia cuộc họp. Sau khi kích hoạt tính năng này, mỗi khi có một người mới tham gia sẽ ở trong trạng thái chờ để host xét duyệt quyền tham dự cuộc họp.

Thứ tư, để cung cấp cho host nhiều quyền kiểm soát hơn cũng như ngăn chặn người tham gia chia sẻ màn hình với các nội dung không mong muốn, Zoom đã cung cấp tính năng “Only host” trong tab “Advanced Sharing Options” - tức chỉ có host là người duy nhất có thể chia sẻ nội dung trong cuộc họp.

Ngoài ra theo các chuyên gia VSEC, với những người lần đầu sử dụng Zoom để họp trực tuyến nên tải ứng dụng này trực tiếp từ trang zoom.us, không tải xuống trình cài đặt phần mềm Zoom thông qua mạng chia sẻ ngang hàng (BitTorrent, eMule, Gnutella, v.v.) hay của một bên thứ ba.